- Los derechos de acceso son un pilar clave en las infraestructuras cloud, y las identidades digitales se han convertido en un nuevo perimetro de seguridad.

- Los ciberatacantes son capaces de eludir la mayoria de las medidas de seguridad al secuestrar una identidad al obtener el control sobre los accesos.

Hoy en dia, las infraestructuras cloud se estan convirtiendo en la nueva norma para las empresas, con muchos beneficios, pero tambien con riesgos. Check Point® Software Technologies Ltd. (NASDAQ: CHKP), un proveedor lider de soluciones de ciberseguridad a nivel mundial, señala la otra cara de estos entornos, con vulnerabilidades, complejidades y desafíos que pueden llegar a causar daños graves e incluso irrecuperables.

La adopcion de la nube parece ya algo imparable, estimandose que el mercado de la computación cloud alcanzara unos ingresos de mas de 1.500 millones de dólares para 2030, asegurando la firma McKinsey que para 2024 el 80% del gasto en TI promedio de las empresas se dedicara íntegramente a la tecnología cloud.

El salto al entorno cloud puede ser difícil si se realiza sin la mediación de expertos, en muchos casos resultando en la pérdida de control total de las infraestructuras por parte de los departamentos de TI. Y es que el conocimiento, las habilidades, los protocolos y los procesos de seguridad de los entornos físicos o locales no son relevantes ni transferibles a la nube. Un descompas que esta provocando numerosas violaciones de datos, con una frecuencia cada vez mas alta.

Identidad: el nuevo perímetro de seguridad

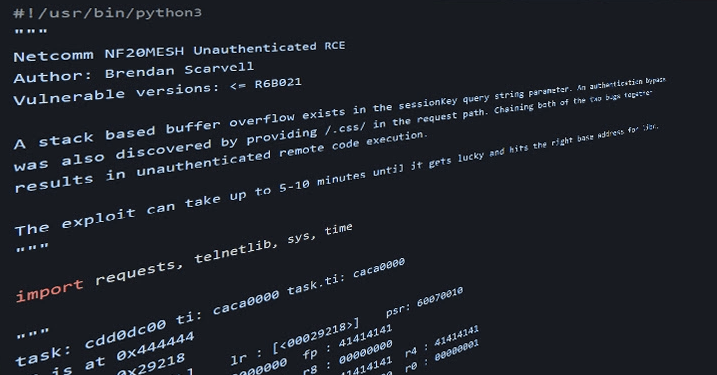

La gran mayoría de estas vulnerabilidades llega de la mano de los derechos de acceso. Dada la complejidad de éstas, las infraestructuras cloud establecen diferentes derechos de acceso asignados a las diferentes identidades y usuarios dentro de ellas. Algunas identidades son usuarios humanos, algunas pueden ser maquinas, mientras una o ambas podrían ser internas o pertenecer a un proveedor externo.

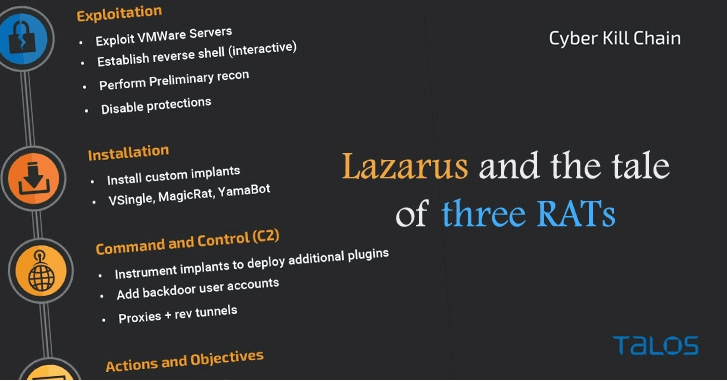

Los ciberatacantes a menudo priorizan el robo de este tipo de credenciales, que les habilitan a realizar ataques con los que podrían eludir la mayoría de las medidas de seguridad, con desafíos mínimos al secuestrar una identidad, y obtener control sobre sus permisos de acceso.

El principio de privilegio mínimo (PoLP) es un concepto antiguo pero fundamental en el area TI y otros campos similares implicando, resumidamente, que un determinado usuario o identidad debe tener solo los privilegios exactos que necesita para llevar a cabo sus tareas específicas, por lo que cualquier privilegio adicional es innecesario y arriesgado.

Al ser una parte fundamental en la que se basan los modelos de seguridad de confianza cero, donde cada usuario o identidad debe ser examinado y autenticado a intervalos regulares para mantener sus permisos de acceso, el PoLP ayuda a garantizar que incluso si los atacantes violaran el sistema de una empresa, no tendrían la movilidad lateral que les permita causar daños mas graves.

De igual manera que sucede con la gran mayoría de implicados en nuestro día a día, las fuerzas de trabajo humanas no son capaces de mantenerse al día con la velocidad requerida para mantenerse competitivas y adelantarse a las nuevas amenazas. Es por eso por lo que, para implementar un PoLP adecuado, identificando permisos excesivos y derechos de tamaño correcto de todas las identidades, se requieren ciertas soluciones sólidas.

Las soluciones de seguridad de identidad que las empresas emplearon en el pasado incluyen proveedores de lenguaje de marcado de aserción de seguridad (SAML), políticas de contraseñas mas seguras y autenticación multifactor. Sin embargo, cuando pensamos en los derechos de la nube, necesitamos un enfoque diferente, destacando los Ingrese a Cloud Infrastructure Entitlement Management o CIEM.

Este tipo de soluciones ayuda a los equipos de seguridad en la nube a navegar y administrar los derechos en infraestructuras multicloud y permiten reducir los permisos y privilegios de las identidades al mínimo, y aseguran:

- Visibilidad. El potencial de la seguridad de unos recursos cloud perfectamente configurados puede pasar desapercibido si una empresa no tiene visibilidad o control sobre ellos. Las soluciones CIEM garantizan que las empresas tengan una visión panoramica, lo que les facilita supervisar, administrar y mediar en los controles de acceso en su infraestructura en la nube.

- Correlación entre nubes real. Cuando se trabaja en entornos multicloud, las empresas deben mantener la coherencia entre los componentes de su infraestructura. Las soluciones CIEM ayudan a unificar todas las identidades relacionadas con usuarios, dispositivos y aplicaciones en toda la implementación cloud de una empresa. Este enfoque permite la implementación de políticas de control de acceso coherentes y una única pista de auditoría unificada.

- Correlación inteligente y reflexiones. El analisis de datos de alto detalle impulsado por las herramientas de inteligencia artificial supone una gran ventaja. Las soluciones CIEM analizan y aprovechan los datos de comportamiento de los usuarios para asignar permisos basados en tendencias, patrones y puntos en común. Este enfoque permite a la empresa categorizar a sus usuarios en grupos similares y evaluar la necesidad de separar tareas. Ademas, el analisis de datos admite la implementación de las mejores practicas para mantener las políticas de privilegios mínimos.

“Las soluciones CIEM son necesarias para reducir los riesgos de seguridad que plantean las identidades en la nube” explica Manuel Rodríguez, Gerente de Ingeniería para el Norte de América Latina de Check Point Software. “CloudGuard CNAPP proporciona a las empresas un enfoque holístico e información de seguridad procesable que cubre nubes públicas, flujos de trabajo, identidades y aplicaciones bajo una solución todo en uno que cubre CIEM, CSPM, protección de cargas de trabajo, seguridad de API, inteligencia de amenazas y seguridad de canalización”.

FUENTE: Desde Checkpoint & Ojalvo Asociados para IFColombia