Metodología Forense

Como en todo proceso de ana lisis existe una metodología a seguir que nos marca los pasos a desarrollar de

Principios forenses

Existe un número de principios ba sicos que son necesarios al examinar un computador o un cada ver. Estos principios

Tra fico de Drogas

El narcotra fico se ha beneficiado especialmente de los avances del Internet y a través de éste promocionan y venden

Skimming

Se denomina Skimming al robo de información de tarjetas de crédito utilizado en el momento de la transacción, con la

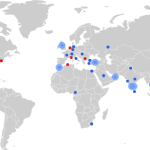

Ciberterrorismo

En los años 80, Barry Collin, un investigador senior del Institute for Security and Intelligence en California acuñó el término

El ransomware

El también llamado secuestro de información seguira siendo una de las amenazas ma s peligrosas para las empresas ya que

El CiberBullying

El ciberbullying es el uso de los medios telema ticos (Internet, telefonía móvil y videojuegos online principalmente) para ejercer el

Seguridad en la Empresa

5 consejos para mitigar un incidente de seguridad en la empresa En el a mbito de la seguridad informa tica,

Ha bitos de seguridad

Hay algunos ha bitos simples que usted puede adoptar que, si se realiza constantemente, pueden reducir drama ticamente las posibilidades

¿Qué anti-virus software?

Aunque los detalles pueden variar entre los paquetes, software anti-virus escanea los archivos o la memoria del ordenador para ciertos